Simplificando el Cumplimiento CMMC con Monitoreo de Seguridad de Código Abierto - Atricore

Aprende cómo los contratistas de defensa pueden cumplir los requisitos de certificación CMMC usando Wazuh, una alternativa de código abierto rentable a los costosos sistemas SIEM propietarios.

Cumpliendo Requisitos CMMC Sin Romper el Presupuesto

Los contratistas de defensa enfrentan un desafío significativo: satisfacer los requisitos de Certificación del Modelo de Madurez de Ciberseguridad (CMMC) mientras operan bajo restricciones presupuestarias. El marco exige monitoreo continuo, detección de incidentes y registros de auditoría detallados—capacidades que tradicionalmente vienen con precios elevados de proveedores propietarios.

Pero hay una mejor manera.

Entendiendo los Requisitos CMMC

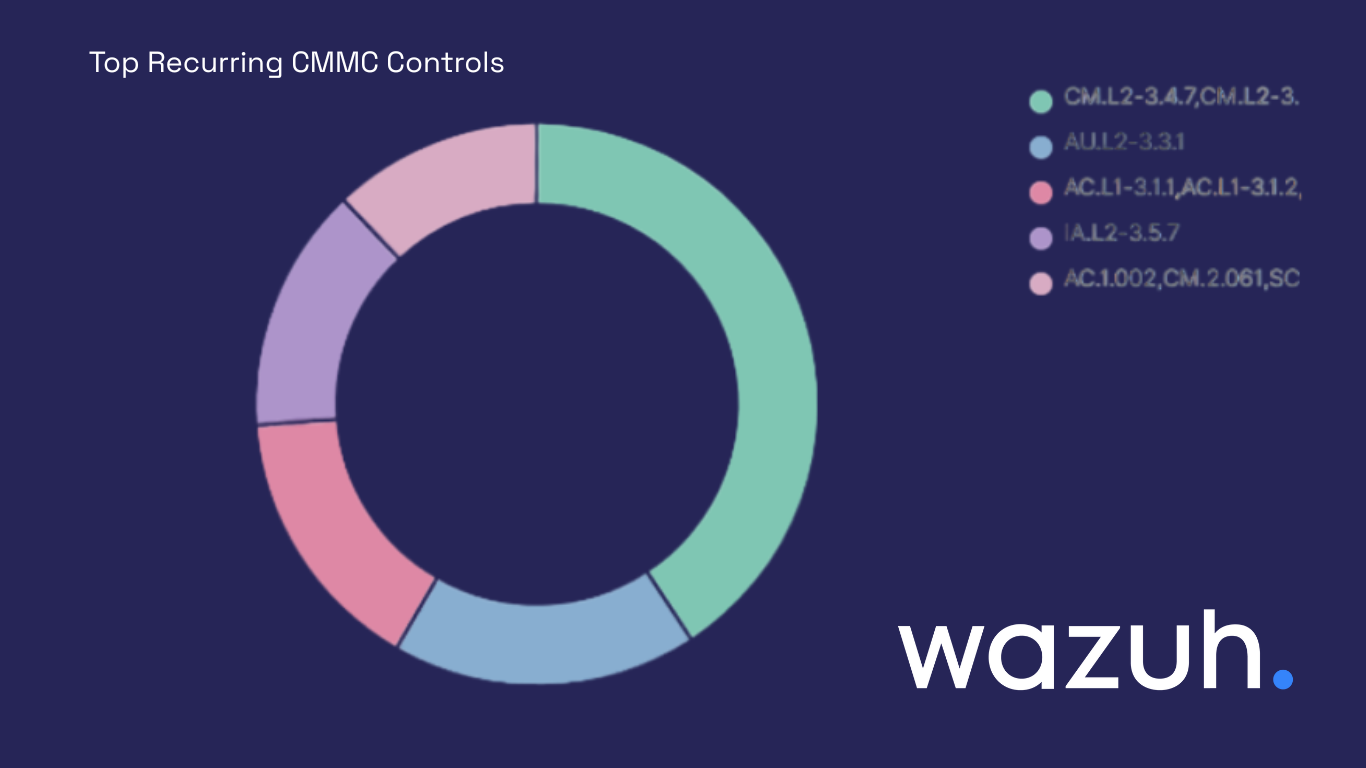

En los niveles de madurez 2 y 3, las organizaciones deben demostrar monitoreo automatizado en múltiples dominios de seguridad:

- Registros de auditoría - Registro completo de todos los eventos relevantes para la seguridad

- Controles de acceso - Monitoreo y aplicación de políticas de autorización

- Gestión de vulnerabilidades - Identificación continua y remediación de debilidades

- Integridad de archivos - Detección de cambios no autorizados en archivos críticos

El marco enfatiza demostrar capacidades de detección de amenazas, monitoreo de acceso y registro completo. La certificación CMMC se centra en demostrar que puedes detectar amenazas, monitorear accesos y mantener registros completos.

Por Qué Wazuh para Cumplimiento CMMC

Wazuh, la plataforma unificada de XDR y SIEM de código abierto, proporciona todas las capacidades necesarias para el cumplimiento CMMC sin los costos de licencias de soluciones propietarias.

Gestión de Logs

La recolección centralizada crea visibilidad unificada en toda tu infraestructura. Cada endpoint, servidor y dispositivo de red alimenta un único panel para monitoreo de seguridad.

Monitoreo de Control de Acceso

Detección en tiempo real de patrones de acceso sospechosos con capacidades de respuesta automatizada. Intentos de inicio de sesión fallidos, escalaciones de privilegios e intentos de acceso no autorizado disparan alertas inmediatas.

Evaluación de Vulnerabilidades

Escaneo continuo y documentación de debilidades de seguridad en tu entorno. Wazuh evalúa continuamente tus sistemas contra vulnerabilidades conocidas y proporciona guía de remediación.

Monitoreo de Integridad de Archivos

Seguimiento automático de cambios en archivos críticos y configuraciones. Cualquier modificación a archivos sensibles dispara alertas y crea un registro de auditoría para reportes de cumplimiento.

Enfoque de Implementación

Al implementar Wazuh para cumplimiento CMMC, prioriza tus sistemas críticos primero:

- Controladores de dominio - Las llaves de tu reino

- Servidores de base de datos - Donde viven los datos sensibles

- Sistemas que manejan CUI - La Información No Clasificada Controlada requiere atención especial

Configura detección automatizada para escenarios como:

- Múltiples intentos de inicio de sesión fallidos

- Modificaciones sospechosas de archivos

- Escalación de privilegios no autorizada

- Intentos de acceso fuera de horario

Comienza con el Cumplimiento CMMC

Como socio oficial de Wazuh, Atricore proporciona soporte de implementación y orientación para organizaciones que buscan la certificación CMMC. Te ayudamos a desplegar y configurar Wazuh para cumplir tus requisitos específicos de cumplimiento mientras mantienes los costos predecibles.

Contáctanos para discutir tu camino hacia el cumplimiento CMMC.